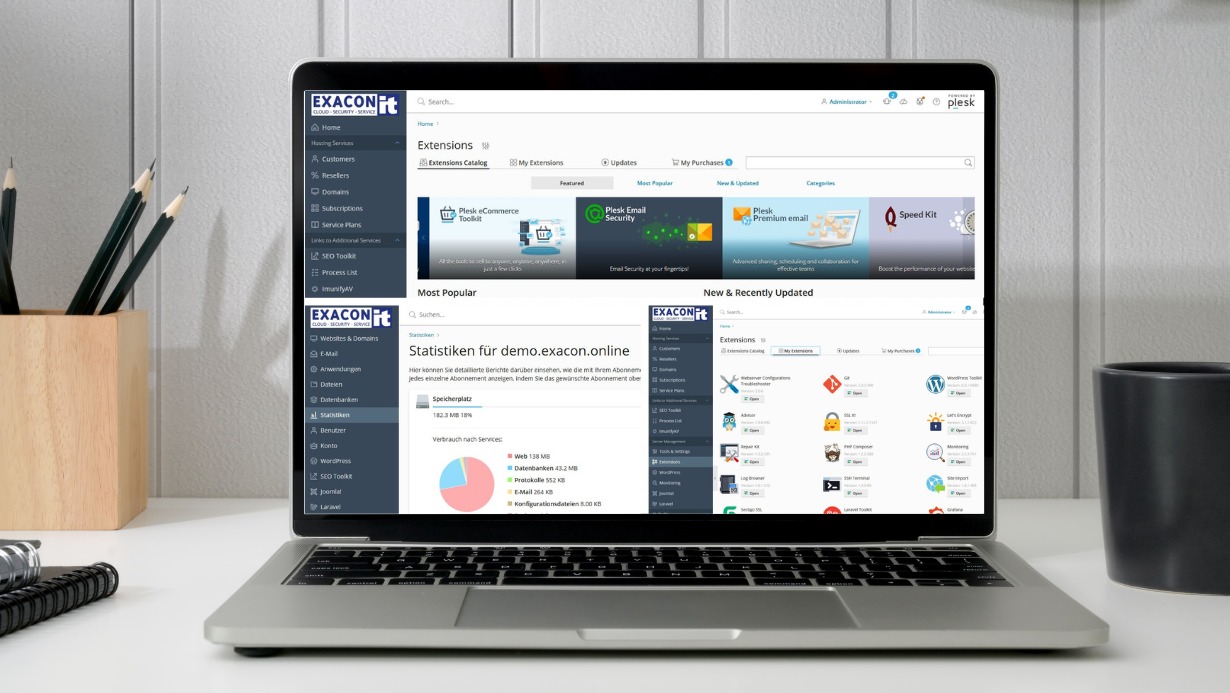

Cyber Security Ecke Teil 6: Security und Cloud – ein Widerspruch?

Nicht unbedingt. Doch ist es sinnvoll, die komplette IT in die Cloud auszulagern? Unserer Meinung nach wird sich das sogenannte Hybrid-Modell durchsetzen. Teils lokal, teils in der Cloud.